SentinelOne Singularity Complete

Precio por asiento / por mes en principio de pago por uso

Información sobre el producto "SentinelOne Singularity Complete"

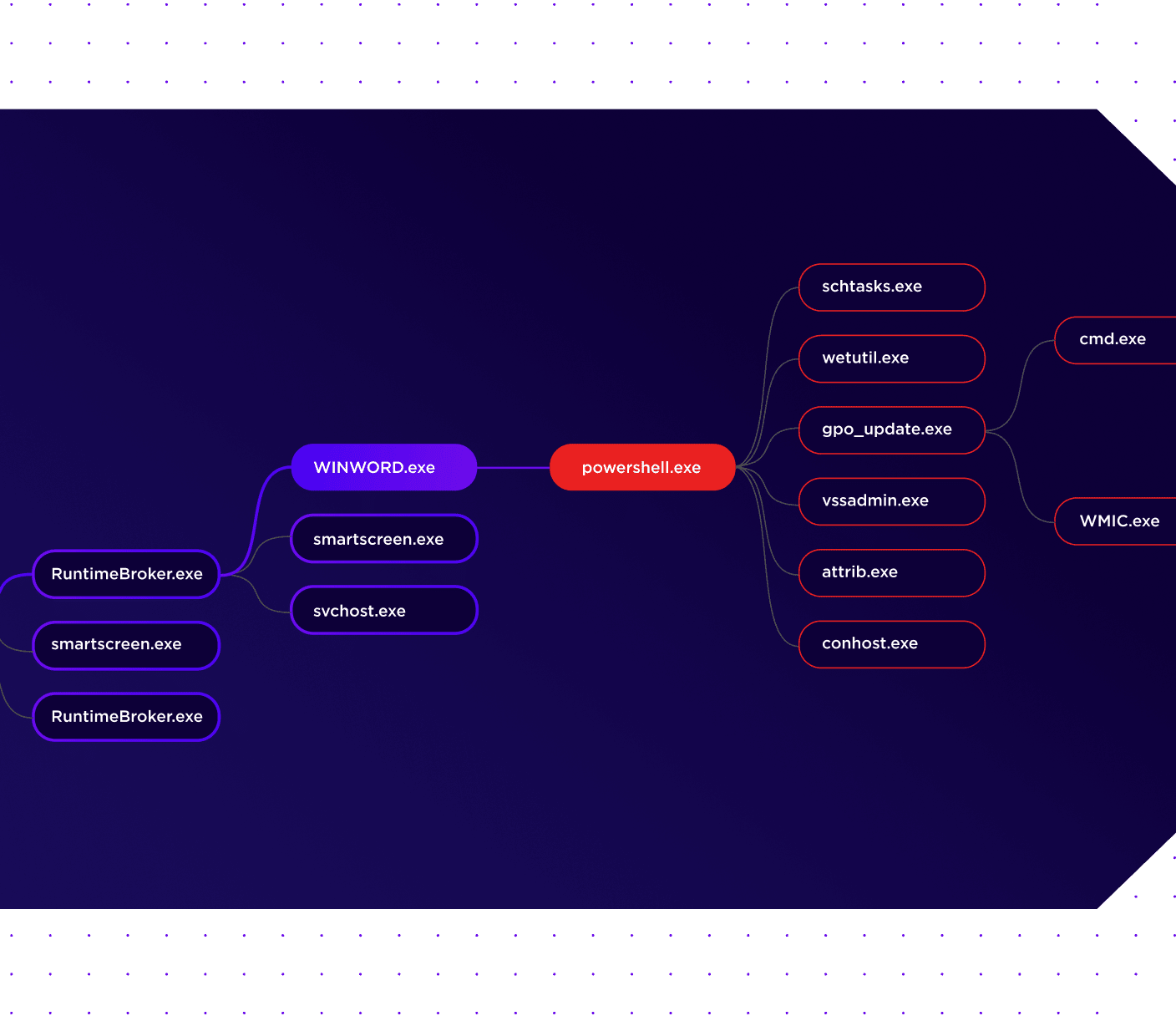

SentinelOne está diseñado para organizaciones que necesitan protección y control avanzados de puntos finales, así como funciones EDR avanzadas que denominamos ActiveEDR®. Complete también cuenta con la tecnología patentada Storyline™, que contextualiza automáticamente todas las relaciones entre los procesos del sistema operativo [incluso a través de reinicios] cada segundo de cada día y las almacena para futuras investigaciones. Storyline™ ahorra a los analistas las tediosas tareas de correlación de eventos y les lleva rápidamente a la causa raíz. Singularity Complete está diseñado para aliviar la carga de los administradores de seguridad, analistas de SOC, cazadores de amenazas y respondedores a incidentes mediante la correlación automática de los datos de telemetría y su asignación al marco ATT&CK® de MITRE. Las organizaciones mundiales más exigentes utilizan Singularity Complete para satisfacer sus exigentes requisitos de ciberseguridad. Completo incluye todas las funciones básicas y de control más:

- Storyline™ patentado para RCA rápidos y pivotes fáciles.

- Visibilidad ActiveEDR® integrada de los datos benignos y maliciosos.

- Opciones de conservación de datos para cada necesidad, de 14 a más de 365 días

- Cazado por la tecnología ATT&CK ® de MITRE

- Señalamiento de historias benignas como amenazas para su aplicación a través de las capacidades del EPP.

- Detecciones personalizadas y reglas de caza automáticas con Storyline Active Response (STAR™).

- Líneas de tiempo, shell remoto, recuperación de archivos, integraciones sandbox y mucho más

Un agente para una mejor consolidación

|  |

| Storyline para la generación automática de resúmenes

|

ActiveEDR automatiza las acciones de respuesta

|  |

| Cazador de amenazas

|

Integración del servicio MDR

|  |

Soluciones EDR en el foco

EDR frente a antivirus corporativos: ¿Cuál es la diferencia?

sólo 5,50 €*

| Bruttopreis: | 6,55 € |

| Número de producto: | MSP_S1_Control |

- Listo para envío en 2 días, plazo de entrega 1-3 días

Seleccione la variante que desee utilizando el botón de abajo para ver la información del producto correspondiente.